聊聊 IronClaw:安全的 AI 智能体新选择

编辑|杜伟

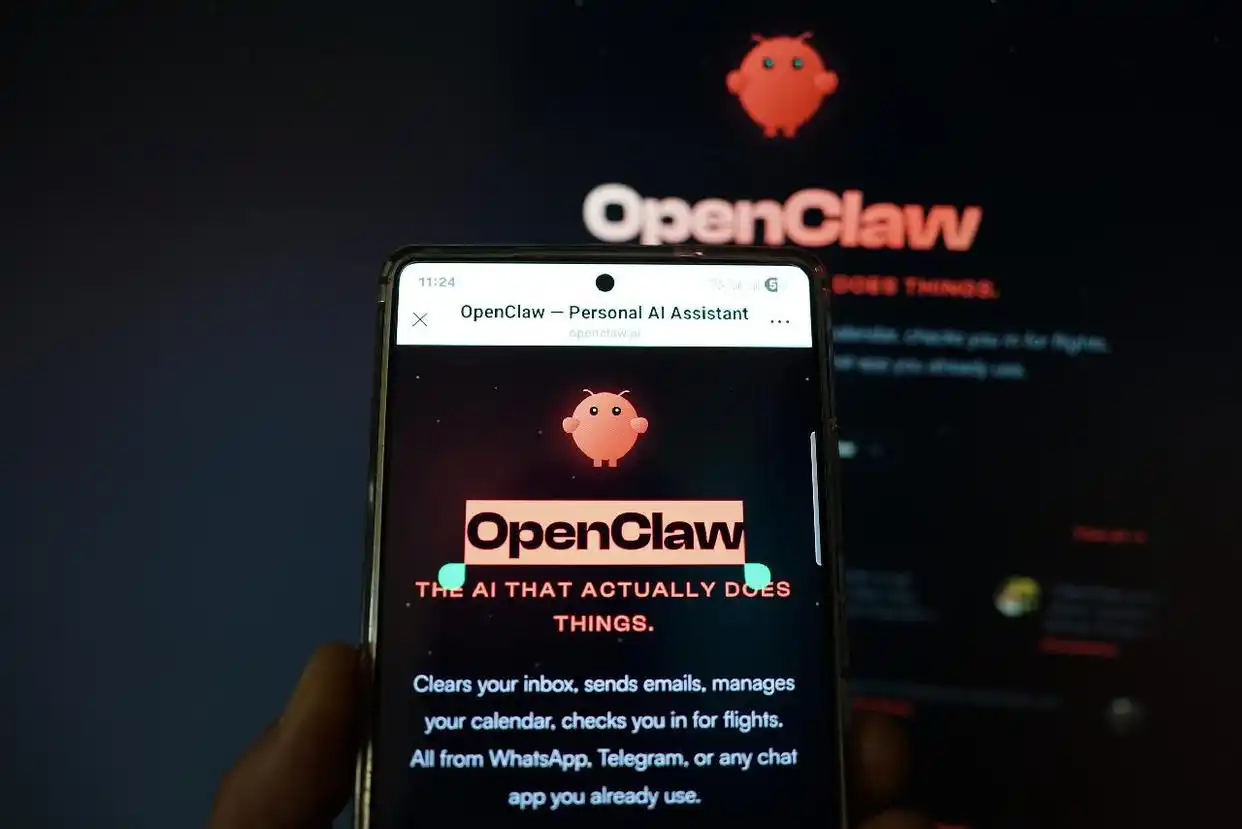

最近,Transformer 的一位核心成员 Illia Polosukhin 针对 OpenClaw(龙虾)可能引发的用户数据和资金安全隐患,发声了。

他今天在 Reddit 上发帖,分享了自己用 Rust 开发安全版 OpenClaw 的经历,引起了不少讨论。

以下是他的帖子内容(第一人称):

当 OpenClaw 刚推出时,我特别激动,仿佛等了20年才等到这项技术。记得14岁那年,我在准备编程比赛时就曾想过:为什么电脑不能自己写代码呢?后来我上了大学,研究机器学习,还在谷歌从事自然语言处理,参与了《Attention Is All You Need》的撰写,并创办了 NEAR。

这些经历让我一直在思考如何实现这个理念。如今,它终于实现了,实在令人惊叹。它改变了我与计算机的互动方式。

拥有一个可以代替你行动的 AI 体真是太棒了!不过,问题是现在的安全性极低,你几乎是在把电脑的所有权限交给它。或者你得花精力去搭建一台专门的机器,这可真是费时又费钱。

你的 Claw 可能泄露凭证和数据,遭遇提示词注入攻击,甚至可能让第三方盗走你的资金,这些风险都很现实。

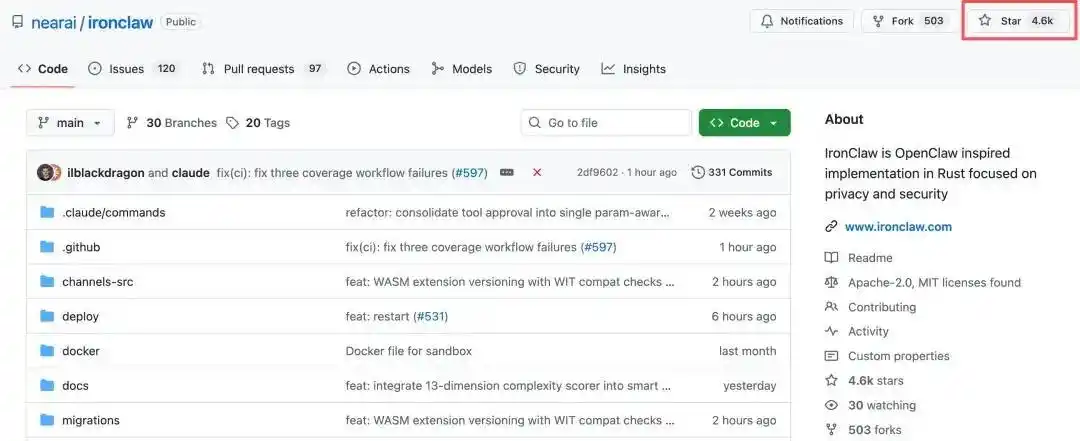

我不想经历这种事情。也许我比大多数人都更在意隐私,但再方便也不能用我的安全和隐私去做交换。因此,我决定开发 IronClaw,现在在 GitHub 上已有 4.6k 的星标。

IronClaw 有何不同之处?

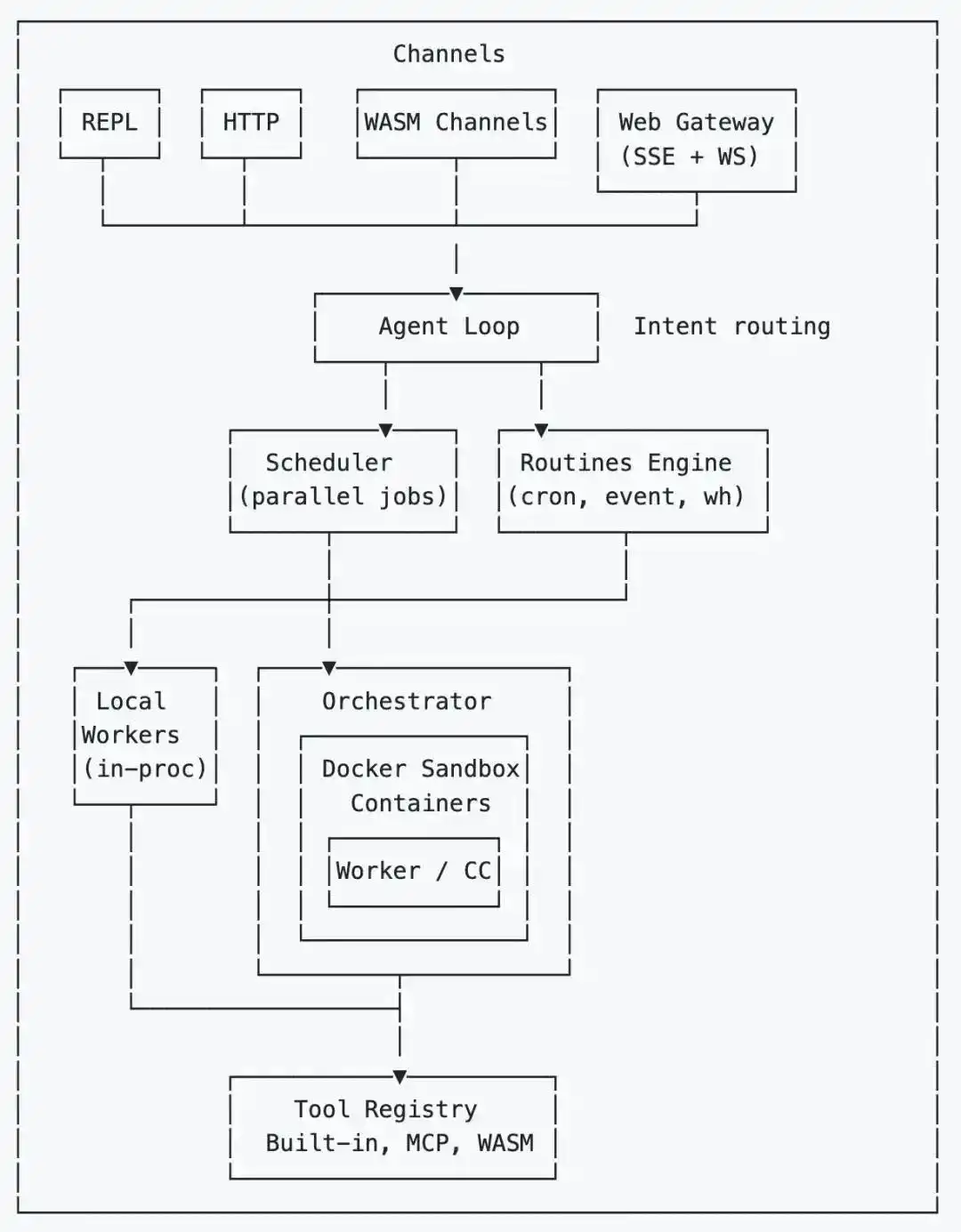

它是一个为 AI 智能体设计的开源运行环境,从一开始就把安全放在首位,并基于 Rust 开发。代码简洁、便于审计,非常适合企业使用。和 OpenClaw 一样,它能随着时间不断学习,扩展你的使用能力。以下是 IronClaw 的架构图:

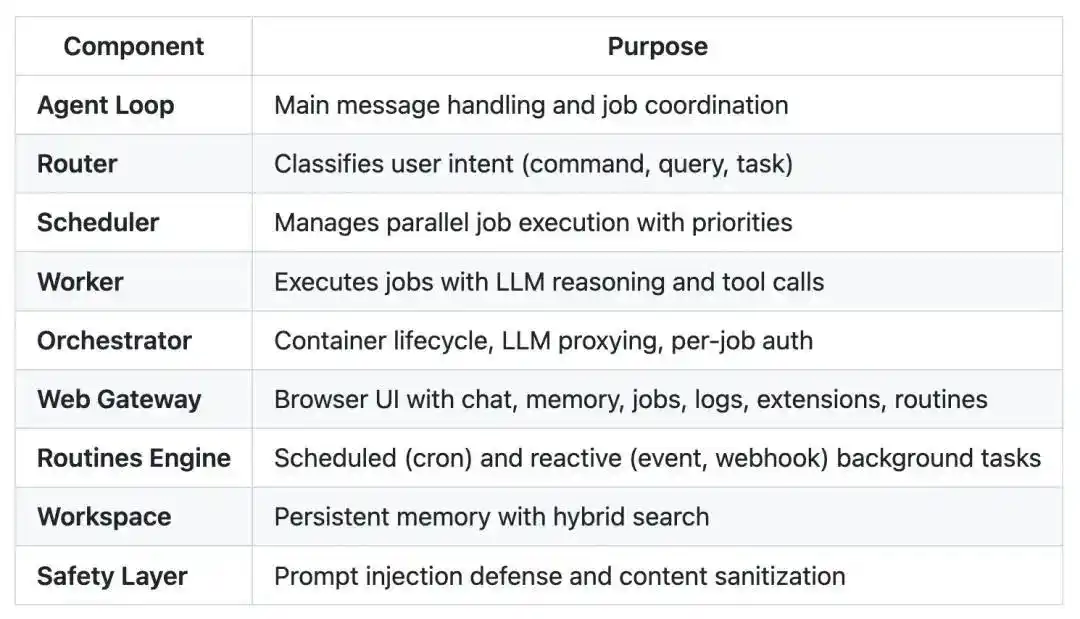

核心组件包括以下部分:Agent Loop 智能体主循环,负责任务调度;Router 用户意图路由层;Scheduler 并行任务调度器;Worker 执行单元(调用模型和工具完成任务);Orchestrator 运行编排层(容器、权限、LLM 调用);Web GatewayWeb 交互入口;Routines Engine 自动化任务引擎;Workspace 长期记忆与检索层;Safety Layer 安全防护层。

不过,为了确保安全,IronClaw 做出了一些重要的改进:

从直接操作文件系统改为使用数据库,并通过明确的策略控制数据的利用方式;

通过 WASM 动态加载工具,并在沙箱中按需构建工具和执行自定义代码,确保第三方代码或 AI 生成的代码始终在隔离环境中运行;

防止凭证泄露和内存数据外流,所有凭证会完全加密存储,且永远不会接触到 LLM 或日志。每个凭证都有策略,用来验证它们是否用于正确的场景;

防范提示词注入攻击,目前从较基本的启发式方法入手,但计划逐步引入可以持续更新的小模型进行检测;

记忆系统采用数据库存储,并结合 BM25 和向量搜索,这样可以避免对整个文件系统造成破坏,因为访问被虚拟化并与操作系统抽象隔离;

Heartbeats 和 Routines 功能,可以定期发送每日总结或更新,设计上更适合普通用户,而不仅限于熟悉 cron 的开发者;

支持 Web、CLI、Telegram、Slack、WhatsApp、Discord 等多种渠道,未来还会继续扩展。

展望未来,IronClaw 还计划增加更多功能:

为什么IronClaw会成为你的好帮手?

首先,我们来谈谈策略验证。用户可以给智能体添加一些行为规则,这样就能确保它们的沟通和行动都在我们的控制之内,避免出现那些意想不到的情况。

再说审计日志吧。当问题出现时,我们可以追根溯源。目前,我们正在将简单的日志系统升级为一个更安全的、不可篡改的系统,这样就能更好地保护数据。

那么,为什么要这么做呢?

想象一下,如果你让OpenClaw访问你的邮箱,你的Bearer Token就会被传给你的LLM服务提供商,并存储在他们的数据库里。这就意味着你的很多信息,包括那些你没有特别授权的数据,理论上都有可能被他人访问。这种情况同样适用于你公司内部的数据。问题不在于是否有人会恶意利用,而是用户其实并没有真正的隐私保护。如果有人想要获取这些敏感数据,实际上并不难。

说到OpenClaw,这个框架可真是个改变游戏规则的存在。我真的相信,AI智能体会成为我们在网上活动的终极助手。但在那之前,我们得确保它的安全性。

在评论区,Illia Polosukhin回应了网友们对IronClaw的提问,比如「OpenClaw被曝出有2.1万个公开实例,还有恶意技能。如果IronClaw大火,怎么确保不会重蹈覆辙?」

对这个问题,他表示,「我们已经在采取各种安全措施,并会继续实施。所有的凭证都会被加密存储,并且永远不会接触到LLM,这样技能就无法窃取这些凭证。此外,技能也不能在主机上直接运行脚本,它们只能在容器内部执行。随着核心系统逐步稳定,我们还计划进行红队测试和全面的安全审查。」

想了解更多细节,欢迎查阅原项目:

项目地址:https://github.com/nearai/ironclaw

Reddit原贴地址:https://www.reddit.com/r/MachineLearning/comments/1rlnwsk/d_ama_secure_version_of_openclaw/

看到 IronClaw 采用数据库来替代文件系统,确实有助于提升安全性。其他类似的创新还有哪些?

听起来 IronClaw 解决了不少安全隐患,未来能否在用户体验上进一步优化?

建议在 IronClaw 的文档中加入更多的使用案例,帮助用户更好地理解其优势。

我一直觉得机器能主动学习是未来趋势,IronClaw 这个方向很有前景,期待能看到它的实际效果。

对 IronClaw 的长远发展有点担心,是否会有更新频繁的问题?

对于企业来说,IronClaw 的审计性真能让人放心吗?还是会存在风险?

用数据库替代文件系统,感觉很聪明,安全性提升了不少。还有哪些创新呢?

IronClaw 的安全设计让我觉得很贴心,希望能在实际使用中看到更多应用案例。

对于普通用户来说,IronClaw 的使用门槛会不会太高?

Rust 的使用让人觉得很新颖,为什么选择这种语言而不是其他?

Rust 真的被越用越多,大家对它的信任感在提升了吧?

从文件系统转为数据库,安全性确实提升了不少。想知道还有哪些具体的安全措施?

我对 IronClaw 的实际应用效果有些担心,是否真的能如预期那样有效防范风险?

IronClaw 的架构听起来很复杂,普通用户如何上手?会不会有学习成本?

IronClaw 的架构图看起来很炫酷,想知道它的学习曲线会不会让人望而却步?

建议在社区中多做些用户反馈收集,了解用户在使用过程中的真实体验,促进改进。

看到 IronClaw 强调安全性,我觉得在 AI 领域,安全性越来越重要,未来会不会有更多类似的项目出现?

IronClaw 的架构里有很多组件,感觉可能要花不少时间去理解,建议可以考虑加入可视化工具帮助用户。

IronClaw 的架构看起来很复杂,能否给新手提供更友好的支持?希望能降低上手难度!

对于普通用户来说,IronClaw 的使用门槛如何?希望能有更简单的教程和支持。

Rust 作为开发语言的选择,真的能带来更高的安全性吗?我对这方面很感兴趣。

看到 IronClaw 采用了沙箱技术,感觉安全性应该会提升不少。是否能分享更多技术细节?

IronClaw 听起来像是个游戏角色,能否和 OpenClaw 进行一些有趣的对比,让用户更好理解它的优势?