针对这些明显的风险,网御星云特别为OpenClaw的端侧安全制定了EDRforClaw版本,精准对接企业的实际需求,帮助解决OpenClaw应用部署中的安全问题,确保龙虾不“失控”。

OpenClaw的端侧安全防护并不是简单的一招鲜,而是一个分层的综合体系,可以分为系统安全、运行环境安全和自身免疫安全三个核心部分。

本文将重点讲述最基础、最重要的“系统安全”层,解析如何通过强有力的技术来应对OpenClaw带来的端侧风险,为企业客户创造真正的价值。

技术破局 | 建立系统级六大能力

1.资产识别:全面感知资产,理清OpenClaw的运行状况

具备内核级的资产识别能力,通过轻量级探针自动发现终端内所有的OpenClaw实例,准确采集厂商信息、版本、安装路径、启动配置和关联进程等关键数据,构建出OpenClaw的全景视图,确保资产“看得见、管得住、能统计”。

2.恶意行为拦截与控制:筑牢OpenClaw的安全边界

内置捕捉和拦截恶意行为的能力,基于行为基线和威胁情报库,实时检测并阻断OpenClaw发起的恶意访问、钓鱼网站、非授权智能体启动及异常外部网络连接等行为,同时支持定制化控制策略,以满足企业的不同安全需求。

3.Skills插件全周期安全检测:净化OpenClaw的功能生态

打造Skills插件的全生命周期检测能力,涵盖插件导入、存储、加载和调用的所有环节,通过静态代码分析、恶意特征匹配和文件哈希校验等技术,准确识别出有毒或带后门的恶意插件,只允许来自可信来源的插件加载,并记录插件的全生命周期操作日志。

4.高危与敏感命令的精准拦截:控制OpenClaw的“失控手脚”

具备敏感及高危命令检测和拦截能力,深入操作系统内核,建立OpenClaw专属的敏感命令规则库,涵盖提权、删除、格式化和反向Shell等高危操作,通过全链路的进程监控,实时识别并阻止OpenClaw发起的违规命令执行,同时强制终端权限合规配置,限制OpenClaw的最小运行权限。

5.全流程行为审计:实现OpenClaw的运行可观测与可追溯

具备全流程行为审计的能力,对OpenClaw运行过程中的所有操作,包括进程调用、文件访问、网络连接、命令执行和插件加载等,都进行全面记录,生成可追溯的结构化审计日志,支持日志检索、行为分析和异常告警,确保OpenClaw的运行状态“全可视、全可查”。

6.敏感文件与数据分级防护:保护企业的核心数据资产

构建敏感文件和数据的分级防护能力,针对终端内的核心敏感文件进行分类管理,记录所有敏感文件的访问行为;结合端口加固和网络隔离技术,将OpenClaw网关绑定本地地址,封禁公共网络暴露的端口,建立IP白名单,防止敏感数据被盗取、泄露或遭受勒索。

场景赋能 | ToB客户的核心价值

OpenClaw的安全落地不仅仅是技术问题,更是企业业务稳定发展的保障。EDRforClaw在以下几个典型场景中为客户带来了显著的价值:

场景一:确保生产环境的业务连续性

痛点:在生产服务器上使用OpenClaw时,担心误操作或攻击会导致系统崩溃和数据丢失。

价值:通过对敏感命令的监控和响应,避免OpenClaw执行删除、格式化等高风险操作,确保核心业务系统“不会被误关掉”,从而保障业务的连续性。

场景二:企业级开发的安全合规

痛点:开发团队频繁使用开源Skills插件,面临代码审计困难和合规风险高的问题。

价值:通过自动化的Skills投毒检测,替代人工审计,不仅提升开发效率,还能满足供应链的安全合规要求,降低企业的合规风险。

场景三:保护核心数据资产

痛点:OpenClaw能够读取和写入文件,这就意味着敏感数据可能被窃取,甚至面临勒索的威胁。

价值:通过审计文件操作和阻止异常行为,我们可以有效保护核心数据资产,防止OpenClaw进程的非法访问和破坏,从而维护数据的安全底线。

结语

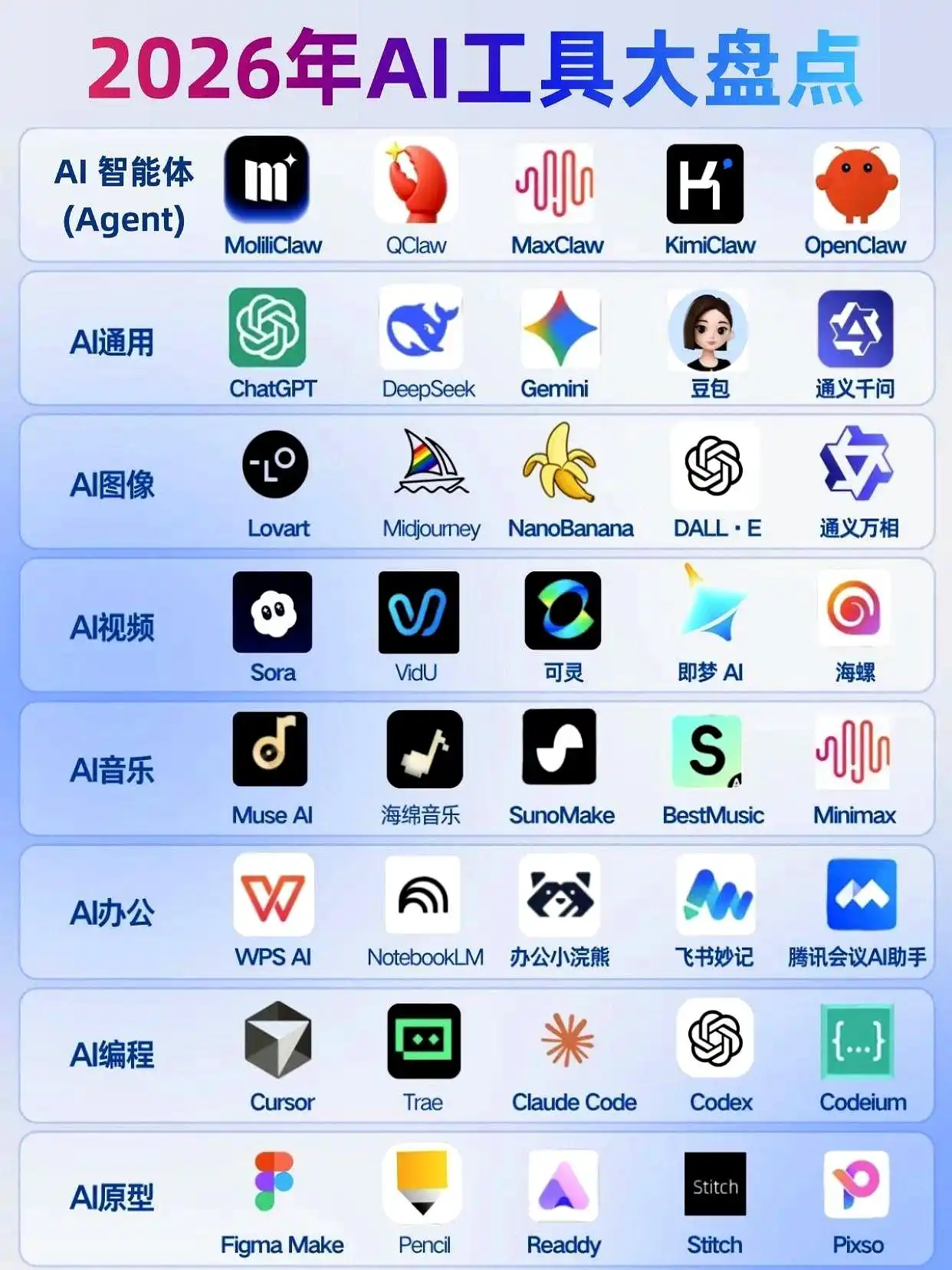

作为Claw类别智能体的代表,OpenClaw在技术架构、应用逻辑和端侧安全风险方面与其他同类智能体非常相似。因此,我们为OpenClaw设计的安全防护系统,可以广泛适用于大多数Claw类智能体的核心安全需求。EDRforClaw能在QClaw、ArkClaw、CoPaw、LobsterAi、AutoClaw、KimiClaw、MaxClaw等多个“小龙虾”项目中,提供同样的防护效果。

系统安全是Claw类应用成功落地的基础。EDRforClaw通过控制“手脚”和净化“工具”,为Claw类智能体打造了一个“系统级防护罩”,让企业用户可以安心使用。

不过,Claw类的端侧安全防护其实是个系统工程,单靠系统层面的防护是不够的,面对日益复杂的攻击手法,我们需要更全面的解决方案。企业客户迫切希望能构建一个涵盖系统安全、运行环境安全和自身免疫安全的立体防御体系。

下期预告

敬请期待《面向Claw类智能体的网御端安全产品解决方案》,我们将详细介绍“三层防护”体系如何深度融合,为Claw类智能体打造无死角的端侧安全堡垒。

我在用OpenClaw时,发现插件管理非常重要,确实需要定期检查插件来源和权限。

看到文中提到的系统安全层,感觉这部分确实是重中之重,尤其是资产识别和恶意行为拦截。

提到的敏感命令拦截功能真是个好点子,确保企业数据不被随意操作是关键。

提到的恶意行为拦截真是一个亮点,能有效提升企业的安全防护能力。

建议定期更新OpenClaw的插件,确保只使用可信的来源,减少安全隐患。

有些技术措施听起来很复杂,企业在实施时是否会遇到困难?

了解了资产识别的重要性,企业是否需要定期审计这些资产?

建议企业在部署OpenClaw前,先进行一次全面的安全评估,这样才能放心使用。

对于OpenClaw的配置与安全,是否需要专业人士来进行指导?

不少企业可能会因为对安全措施的不了解而忽视,建议加强相关培训与宣传。

提到的Skills插件检测让我想起了很多企业对插件安全的忽视,真希望能引起重视。

OpenClaw的全流程行为审计让我想起了很多企业在这方面的缺失,确实需要加强这块的监控。