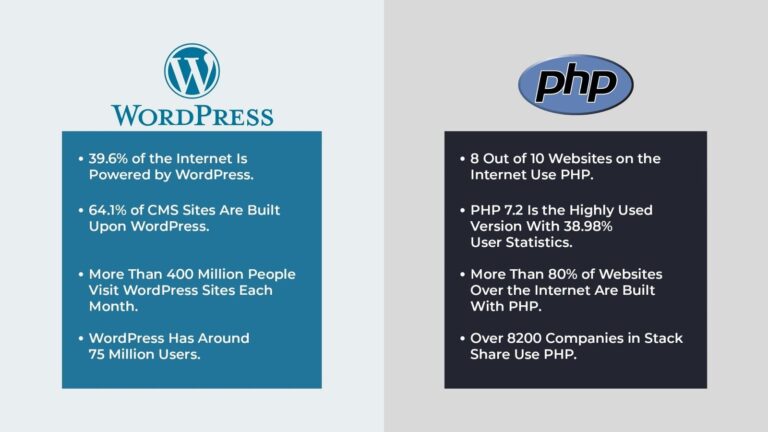

研究团队指出,黑客正利用一个在广泛应用的WordPress插件中发现的严重安全漏洞,此漏洞使得他们能够完全掌控数以百万计的网站。

该漏洞的严重程度被评定为8.8,满分为10,存在于Elementor Pro这一高级插件中。该插件支撑着超过1200万个网站,依托于WordPress内容管理系统。Elementor Pro提供多种工具,帮助用户构建高质量网站,其中包括WooCommerce,一个独立的WordPress插件。当特定条件满足时,任何在网站上拥有账户的用户(例如订户或客户)均可创建具有完全管理员权限的新账户。

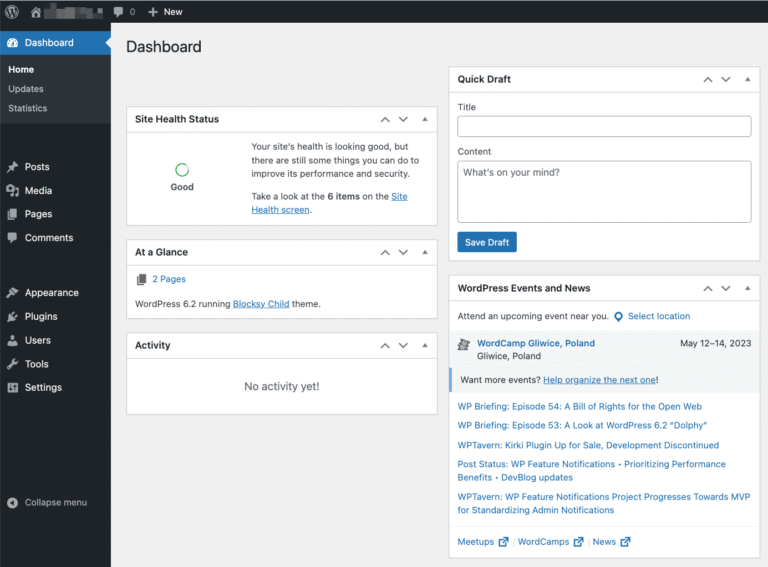

经过身份验证的攻击者能够利用此漏洞,启用注册功能并将默认角色设置为“管理员”,从而创建管理员账户,或更改管理者的电子邮件地址,甚至像下面所示那样,重定向所有流量到外部恶意网站,通过修改网站地址实现:

MariaDB [示例]> SELECT * FROM `wp_options` WHERE `option_name`=’siteurl’;

+————+————+—————-+—- ——+

| 选项编号 | 选项名称 | 选项值 | 自动加载 |

+————+————+—————-+—- ——+

| 1 | 网址 | https://evil.com | 是 |

+————+————+—————-+—- ——+

一组中的 1 行(0.001 秒)

根据独立安全公司PatchStack的研究人员发现,这一漏洞目前正遭到活跃利用。攻击源自不同的IP地址,包括:

- 193.169.194.63

- 193.169.195.64

- 194.135.30.6

被攻击的网站通常会上传一些特定名称的文件,例如:

- wp-resortpack.zip

- wp-rate.php

- lll.zip

受感染网站的URL经常被篡改为:

- away[dot]trackersline[dot]com

使用Elementor Pro的用户建议确保其版本为3.11.7或更高,因为早期版本很容易受到攻击。此外,检查其网站是否存在被感染的迹象也是非常重要的。

本文标题:黑客利用WordPress插件漏洞,数百万网站沦陷!

网址:https://www.2090ai.com/2025/09/13/plugins/62020.html

本站所有文章由wordpress极光ai post插件通过chatgpt写作修改后发布,并不代表本站的观点;如果无意间侵犯了你的权益,请联系我们进行删除处理。

如需转载,请务必注明文章来源和链接,谢谢您的支持与鼓励!