警惕!黑客利用新兴AI工具向macOS用户传播恶意软件

最近,1Password在2月2日发了一篇博文,提到他们的安全团队发现有黑客在利用一款叫OpenClaw的流行AI工具,向macOS用户传播恶意软件。这款AI工具的前身是Clawdbot和Moltbot,真是让人感到不安。

顺便说一下,OpenClaw最近可是火得一塌糊涂。它的主要卖点在于“主动自动化”功能,用户根本不用发指令,这个AI就能自动帮你清理邮箱、预订服务、管理日历,甚至处理其他杂事。而且,它的记忆力也超级好,能保存所有对话历史,从中精准判断用户的偏好。

不过,正是因为这个“技能”(Skills)文件,黑客才有了可乘之机。这些文件其实是Markdown格式的,理应用来教AI新任务,结果却被黑客伪装成看似合法的集成教程。

在看起来很正常的设置过程中,这些文档实际上在诱导用户复制并执行一段Shell命令。这个命令会在后台解码隐藏内容,然后下载后续的脚本,甚至还会修改系统设置,去掉“文件隔离(Quarantine)”的标记,从而成功避开macOS的安全检查。

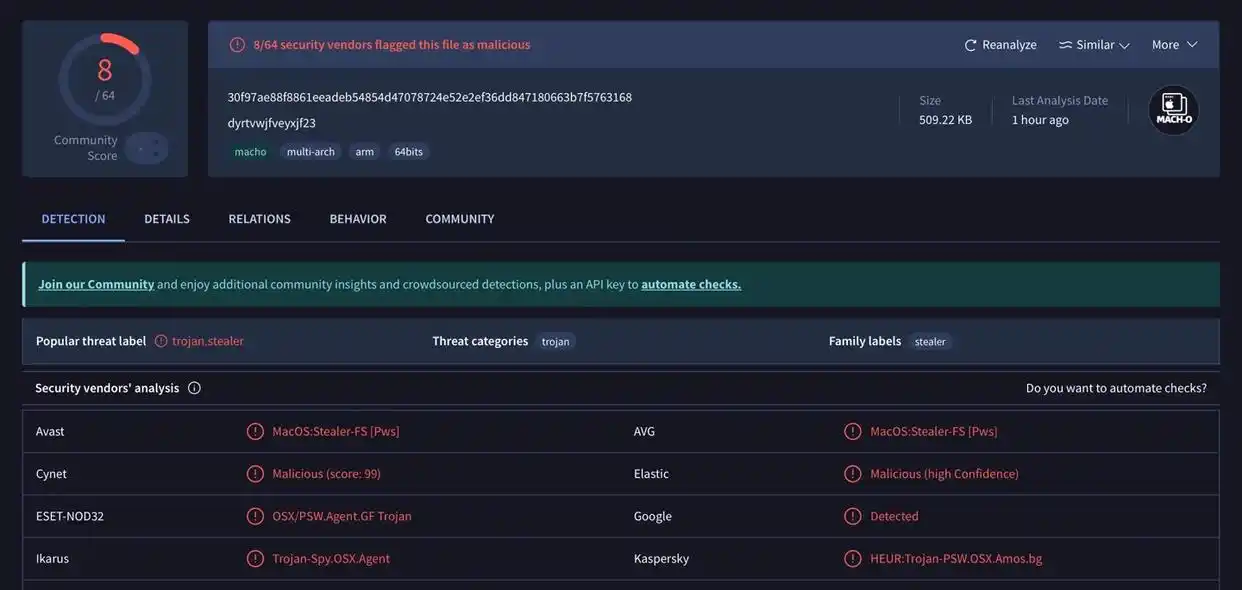

被植入系统的恶意软件被识别为“信息窃取类(Infostealer)”。和传统的破坏性病毒不同,这种恶意软件主要是偷偷窃取高价值数据,比如浏览器的Cookie、活跃的登录会话、自动填充的密码、SSH密钥以及开发者的API令牌。对于开发者来说,意味着黑客可能会借此渗透进源代码库、云基础设施和企业的CI/CD系统,造成严重的数据泄露。

虽然一些开发者希望通过“模型上下文协议(MCP)”来限制AI的权限,但实际上这个协议在面对这类攻击时根本没用。

这次攻击本质上是利用文档来进行社会工程学欺诈,而不是直接调用工具的接口,所以很容易就能绕过协议的限制。而且,这次攻击显示了黑客对macOS的防御措施非常熟悉,单靠苹果的环境隔离已经无法有效阻止这类威胁了。

AI技术的进步真是双刃剑,既能提高效率,又可能带来巨大的安全隐患,开发者们该怎么办?

我听说过不少用户因为AI工具方便而忽略安全,结果遭了殃,果然安全意识不能放松。

在这种情况下,大家是否考虑过使用其他安全工具来加强防护?单靠AI工具的安全性显然是不够的。

开发者们是否应该更关注安全问题?这样下去会影响整个行业的信任度。

黑客利用文档进行社会工程学欺诈,真是太狡猾了!我们该如何防范?

看到这个消息,我真是心有余悸,macOS的安全措施是不是该改进了?

这篇文章让人警觉,黑客的手段真是层出不穷,得好好学习防范。

OpenClaw的漏洞真是让人震惊,开发者们必须更加关注安全问题了。

我之前就听说过AI工具的便利性让许多人放松了警惕,结果遭遇了攻击。

这种通过Markdown文件传播恶意软件的方式真是让人感到不寒而栗,黑客的创造力真是超乎想象。

黑客的手段真是让人意想不到,利用Markdown文件传播病毒,这种方式得被曝光。

用Markdown文件进行欺诈的手法太狡猾了,是否应该更严格审查这些文件的使用?

这种利用Markdown文件的方式让人感到无奈,究竟要怎么才能防范这种攻击呢?

这次事件提醒我们,任何看似无害的文档都可能隐藏风险,用户应提高警惕。

我觉得即使是开发者,也不能完全依赖工具的安全性,还是要多加防范,尤其是涉及敏感数据的时候。

我觉得应该加强对AI工具的安全审计,防止类似事件再次发生。

安全和便利之间的矛盾总是让人头疼,开发者们该多想想如何防范了。

这次事件提醒我们,任何时候都要对下载的文档保持高度警惕,别被表面现象迷惑。

OpenClaw的漏洞太可怕了,很多人可能还不知道呢。