和大胡子又升级了 Modular 主题,这次除了兼容最新版的 WPJAM Basic 6.8 之外,主要是整合「用户管理」和「搜索优化」这两款插件,通过这两个插件解决 WordPress 的一些安全隐患,这次升级,这次我们要打造最安全的 WordPress 企业主题!

下面我们简单介绍一下 WordPress 的一些安全问题,以及我们是怎么解决的:

防止用户名暴露

WordPress 最常见的 攻击就是基于密码的攻击,也就是「暴力破解密码尝试」,指攻击者在登录页面上重复输入不同的用户名和密码,尝试破解进入 WordPress 帐户,攻击者会通过工具不停的尝试。

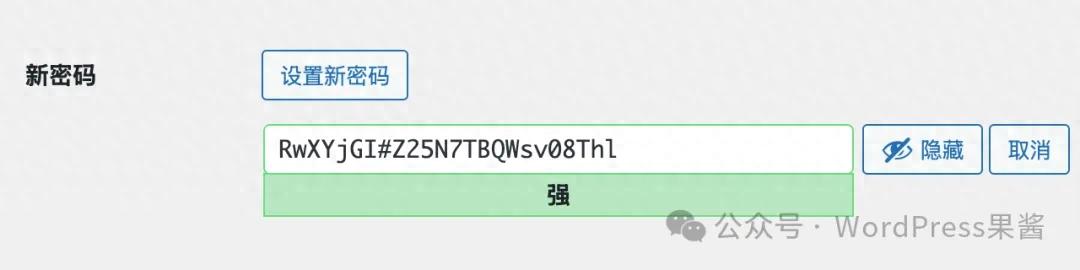

既然最常见的攻击是「暴力破解密码尝试」,那么我们首先就要把管理员的账号和密码设置得足够复杂,不要像我之前介绍的那样,直接用 admin/admin,最好是符合 WordPress 后台密码设置工具中显示强的这种:

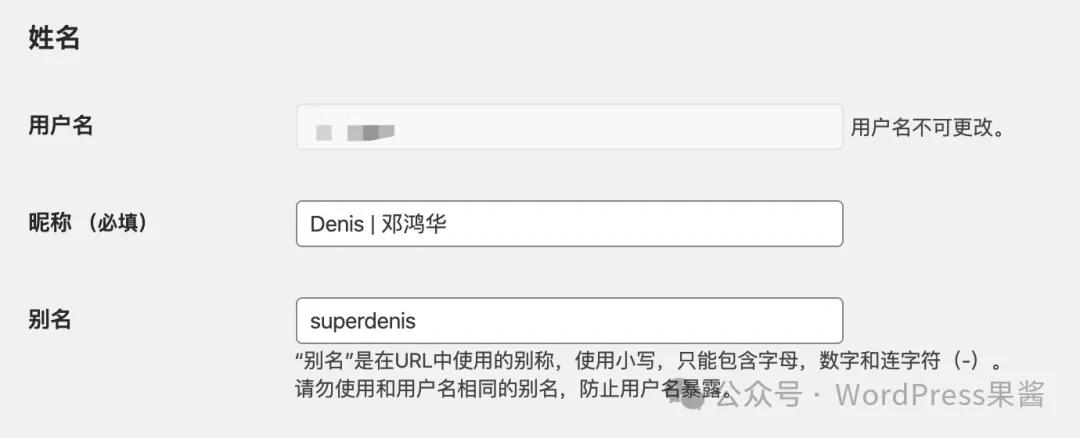

并且移除不再使用的管理账号,或者将其降级,防止因为这些账号引起的安全问题,最后是在以下 5 个地方防止用户名暴露:

1. WordPress 后台没有提供修改的 user_nicename 的地方,我们集成了该功能:

2. user_login 不出现在作者的文章列表链接中。用户的 user_nicename 和 user_login 是一样的情况下,则使用 author_id 代替 user_nicename。原来的作者链接直接设置为 404 页面,防止用户名暴露。

3. user_login 不出现在 body_class 中

4. user_login 不出现在 comment_class 中

5. 移除用户接口里面的登录名 slug。

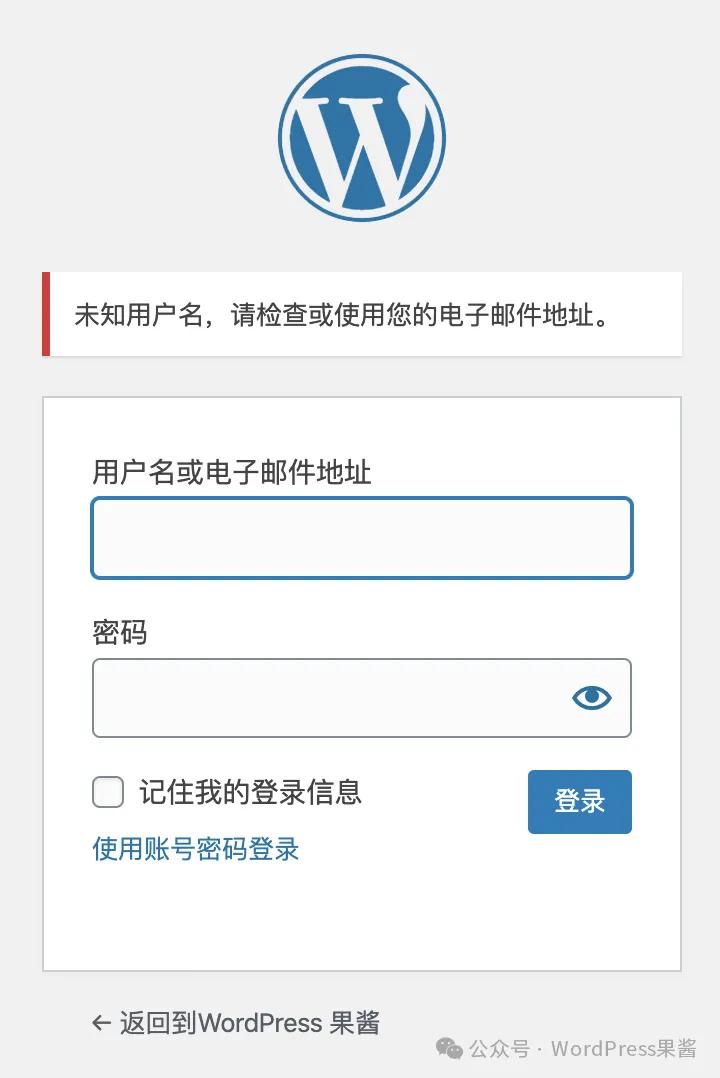

隐藏登录界面暴露用户名的错误信息

默认情况下,在登录 WordPress 的时候,如果输入的用户名不存在,WordPress 会报「未知用户名」的错误:

如果用户名正确,密码错误的话,WordPress 会报「密码不正确」的错误:

这些错误提示信息可以让让攻击者知道快速定位用户名,确定了用户名,继续暴力破解获得密码就更加方便。

所以用户管理插件将这两个插件都改成:「用户名或者密码错误」的错误信息,让攻击者无法确定用户名是否存在。

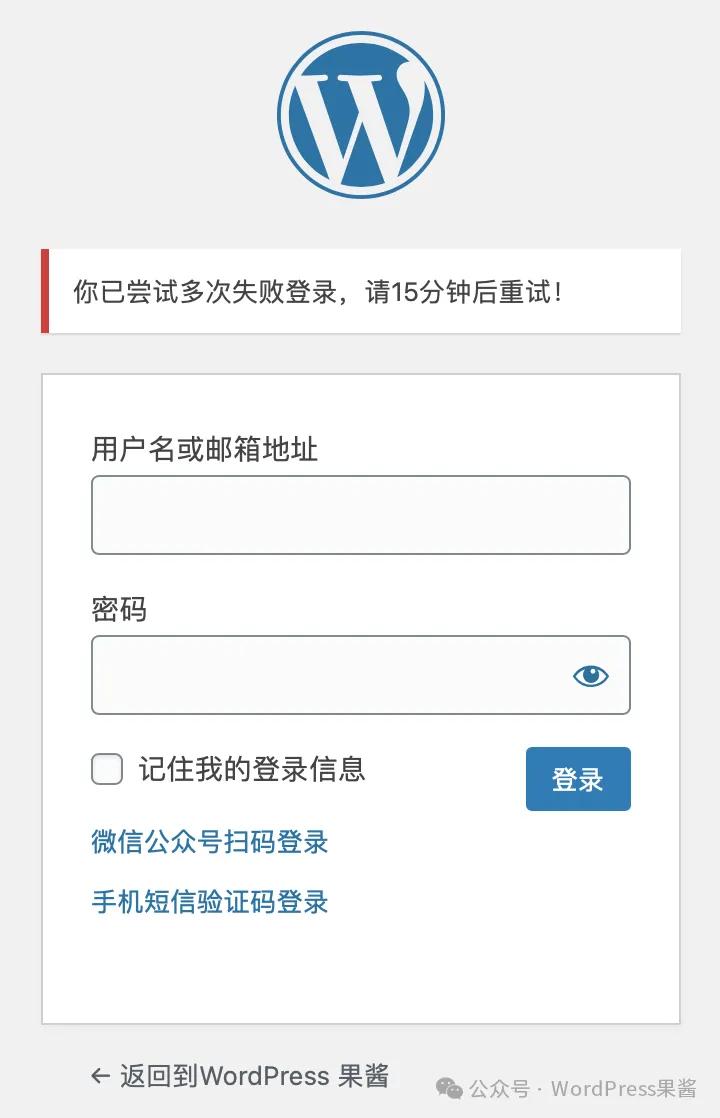

限制登录次数,防止暴力破解

在默认情况下,WordPress 没有防止暴力破解的功能,在登录界面,攻击者可以不停的登录尝试输入账号密码,如果密码不够复杂,攻击者如果被使用暴力破解工具扫描的话,那么很可能很快就会被破解的。

「用户管理」插件把失败的尝试记录存到 Memcached 里面,这样就可以通过内存缓存去优化登录次数限制功能。

登录失败达到上限次数之后的界面如下图所示:

限制搜索频率,防止搜索滥用攻击

WordPress 搜索最大的问题就是会被滥用,这是搜索滥用攻击(Search Abuse Attack),或者说搜索泛洪攻击(Search Flood Attack)。

简单说攻击者恶意利用网站的搜索功能,通过高频、自动化地提交不同的搜索关键词,使服务器持续执行数据库查询,从而消耗系统资源(CPU、数据库连接、带宽等),导致网站响应变慢甚至崩溃。

这类攻击最大的特点是可以绕过缓存,因为 WordPress 搜索的链接是 https://blog.wpjam.com/?s=关键词,攻击者只要使用简单脚本不停的切换关键字(如 ?s=关键词1、?s=关键词2),缓存机制无法生效,每次请求都会触发数据库查询。

攻击的结果也是低成本高破坏,因为 WordPress 默认搜索使用 MySQL like 语法去检索文章的标题,摘要和内容查出相关的文章, MySQL Like 查询相对来说是比较耗时的。这样服务器资源(CPU、数据库、内存)很容易被耗尽,导致网站瘫痪(DoS/DDoS),正常用户访问行为也就被拖慢,影响业务可用性。

这类攻击最大防御方法是限流(Rate Limiting),就是限制单个 IP 的搜索请求频率(如 10 次/分钟)。

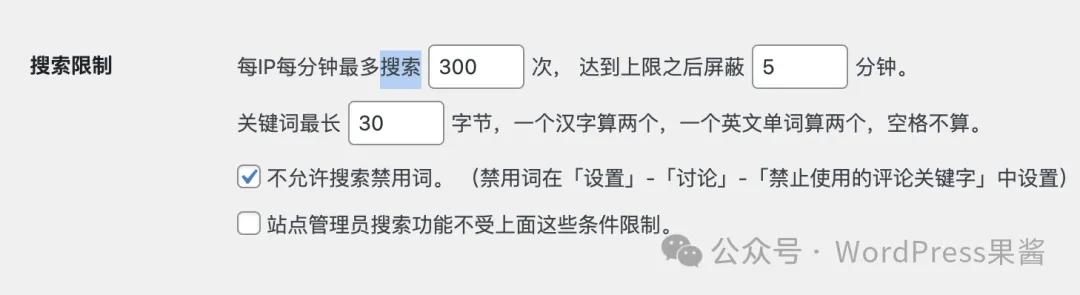

「搜索优化」集成了搜索限流功能,如下图所示,可以限制支持限制每个 IP 每分钟搜索多少次,达到上限之后屏蔽多少分钟,甚至可以直接关闭搜索:

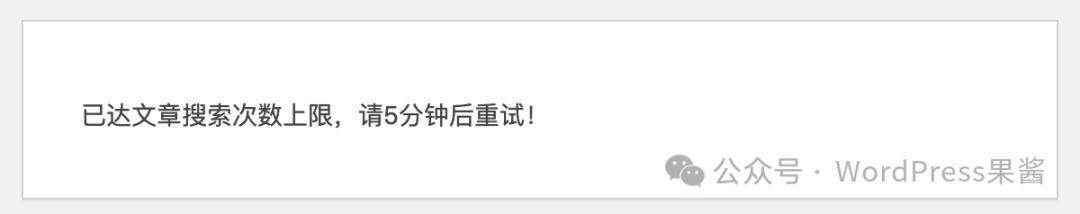

下图就是用户搜索达到上限之后,用户再次搜索之后页面显示的效果:

禁用动态标题,防止SEO垃圾攻击

WordPress 搜索第二个重大的安全隐患就是:SEO 垃圾攻击(SEO Spam),也称为搜索引擎投毒(Search Engine Poisoning),是指黑客或黑产通过操纵搜索引擎优化(SEO)技术,向目标网站注入垃圾内容或篡改网页元素(如标题、关键词、链接等),使其在搜索引擎结果中显示恶意或无关信息,从而误导用户或提升黑产网站的排名。如下(我做个演示):

攻击者通过构造恶意搜索请求(如 ?s=黑产关键词+域名),利用 WordPress 默认的搜索结果页动态标题机制(例如 wp_title() 函数),将恶意内容注入到 <title> 标签中。这属于 注入攻击(Injection Attack) 的子类,但更贴近 SEO 滥用 场景。

为什么 WordPress 经常被这类攻击呢?因为WordPress 默认将搜索关键词动态插入标题(例如 搜索:{关键词} – 网站名),而黑产通过自动化工具高频请求含恶意关键词的搜索页(如 ?s=赌博网站),导致这些关键词被收录到搜索引擎索引中,甚至排名靠前。

这类攻击造成的损害也是很大的,一旦你的网站有这类情况,可能会被搜索引擎误判为关联黑产内容,导致网站降权或标记为恶意。万一用户通过搜索敏感词进入站点,可能触发安全平台(如 Google Safe Browsing)的警告。

那么怎么办呢?其实很简单,禁用 WordPress 搜索结果动态标题,静态化搜索结果标题,比如只显示「搜索结果」这四个字:

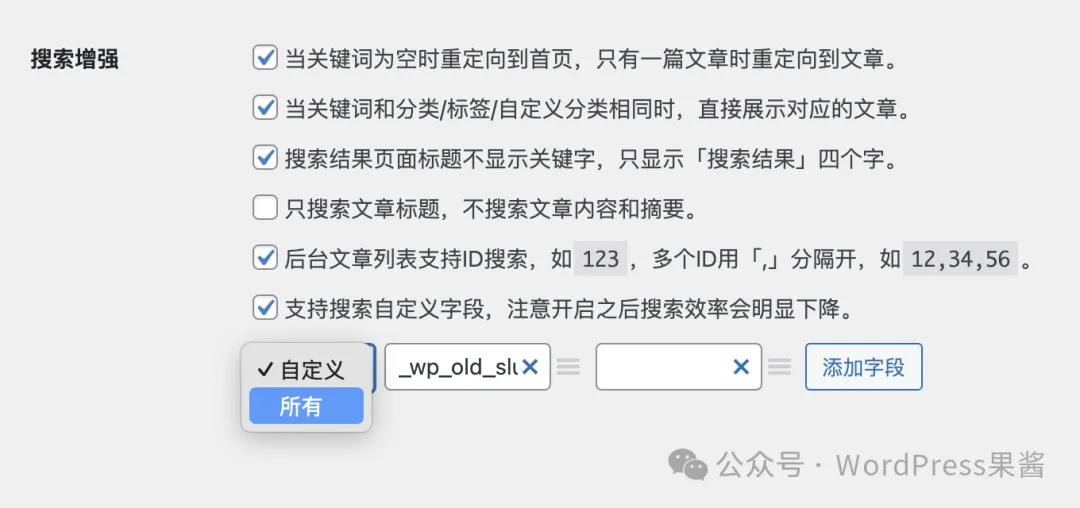

「搜索优化」已经集成了该功能,如下图所示,「搜索增强」的第三个选项「搜索结果页面标题不显示关键字,只显示「搜索结果」四个字」勾选上即可:

本文标题:重磅升级Modular:全新安全防护,打造顶尖WordPress企业主题!

网址:https://www.2090ai.com/2025/09/10/tutorial/61512.html

本站所有文章由wordpress极光ai post插件通过chatgpt写作修改后发布,并不代表本站的观点;如果无意间侵犯了你的权益,请联系我们进行删除处理。

如需转载,请务必注明文章来源和链接,谢谢您的支持与鼓励!